发布时间:2017-08-30 15: 46: 11

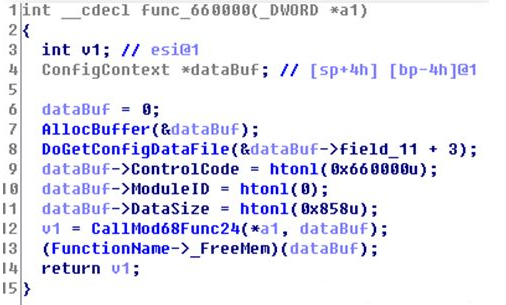

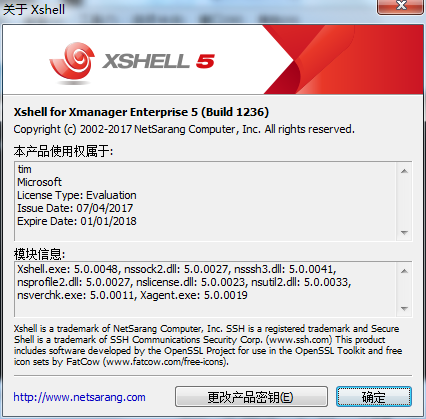

随着前不久传播的的Xshell被植入后门代码的负面新闻,相信大家都很担心自己使用的软件版本是不是受到影响,还有面对这样的入侵,该采取怎样地措施来补救,防止自己的信息泄漏呢?下面就让小编来给大家支招。

Xshell特别是Build1322在国内的使用面很大,敏感信息的泄露可能导致巨大的安全风险,强烈建议用户检查自己所使用的Xshell版本,如发现,建议采取必要的补救措施。

Xshell Build 5.0.1322

Xshell Build 5.0.1325

Xmanager Enterprise 5.0 Build 1232

Xmanager 5.0 Build 1045

Xftp 5.0 Build 1218

Xftp 5.0 Build 1221

Xlpd 5.0 Build 1220

使用了木马化Xshell的用户极可能导致本机或相关所管理远程系统的敏感信息泄露。

检查目前所使用的Xshell版本是否为受影响版本,如果组织保存有网络访问日志,检查所在网络是否存在对于下节IOC域名的解析记录,如发现,则有内网机器在使用存在后门的Xshell版本。目前厂商已经在Xshell Build 1326 及以后的版本中处理了这个问题,请升级到最新版本,修改相关系统的用户名口令。点击Xshell下载即可获取最新版,从而安装在自己的电脑上。

本文为原创,转载请注明原网址:http://www.xshellcn.com/wenti/zhiru-houmen.html。

展开阅读全文

︾